Zincir içi analize göre, saldırganın 116 milyon dolarlık Balancer siber saldırısının arkasındaki zincir içi işlemler, sofistike bir aktöre ve iz bırakmadan tamamlanması aylar sürebilecek kapsamlı bir hazırlığa işaret ediyor.

Merkezi olmayan borsa (DEX) ve otomatik piyasa yapıcı (AMM) Balancer, Pazartesi günü bir siber saldırıya uğradı ve 116 milyon dolar değerinde dijital varlığa el konuldu.

Blockchain verileri, saldırganın tespit edilmekten kaçınmak için hesabını kripto para birimi karıştırıcısı Tornado Cash'ten 0,1 Ether (ETH) tutarında küçük yatırımlarla dikkatlice finanse ettiğini gösteriyor. Coinbase direktörü Conor Grogan, saldırganın Tornado Cash akıllı sözleşmelerinde en az 100 ETH tuttuğunu ve bunun önceki saldırılarla olası bağlantılara işaret ettiğini söyledi.

Grogan, Pazartesi X gönderisinde “Bilgisayar korsanı deneyimli görünüyor: 100 ETH ve 0,1 Tornado Cash yatırımına sahip tohum hesabı. Opsec veri sızıntısı yok” diye yazdı. “Yakın zamanda 100 ETH tutarında Tornado mevduatı olmadığından, saldırganın daha önceki saldırılardan elde ettiği fonların olması muhtemeldir.”

Grogan, kullanıcıların genellikle bu kadar büyük meblağları mahremiyet bozucularda saklamadığını, bunun da saldırganın profesyonelliğini vurguladığını belirtti.

Balancer, çalınan tüm fonların (ödül hariç) Çarşamba gününe kadar iade edilmesi halinde saldırgana %20 ödül teklif etti.

Balancer Pazartesi günü yaptığı son X güncellemesinde, “Ekibimiz sorunu anlamak için önde gelen güvenlik araştırmacılarıyla birlikte çalışıyor ve ek bulguları mümkün olan en kısa sürede paylaşacağız” diye yazdı.

Dengeleyici istismarı 2025'in en karmaşık saldırısıydı

Blockchain güvenlik firması Cyvers'ın kurucu ortağı ve CEO'su Deddy Lavid'e göre Balancer saldırısı “bu yıl gördüğümüz en karmaşık saldırılardan biriydi”:

“Saldırganlar, kaynak dengelerini doğrudan manipüle etmek için erişim kontrol katmanlarını atladı. Bu, protokolün temel mantığından ziyade operasyonel yönetişimde kritik bir başarısızlıktı.”

Lavid, saldırının statik kod kontrollerinin artık yeterli olmadığını gösterdiğini söyledi. Bunun yerine, fonlar tükenmeden önce şüpheli akışların işaretlenmesi için sürekli, gerçek zamanlı izleme yapılması çağrısında bulunuldu.

Lazarus Grubu sessiz kaldı

Kuzey Koreli ünlü grup Lazarus, en büyük siber saldırıları öncesinde yaptığı titiz hazırlıklarla da tanınıyor.

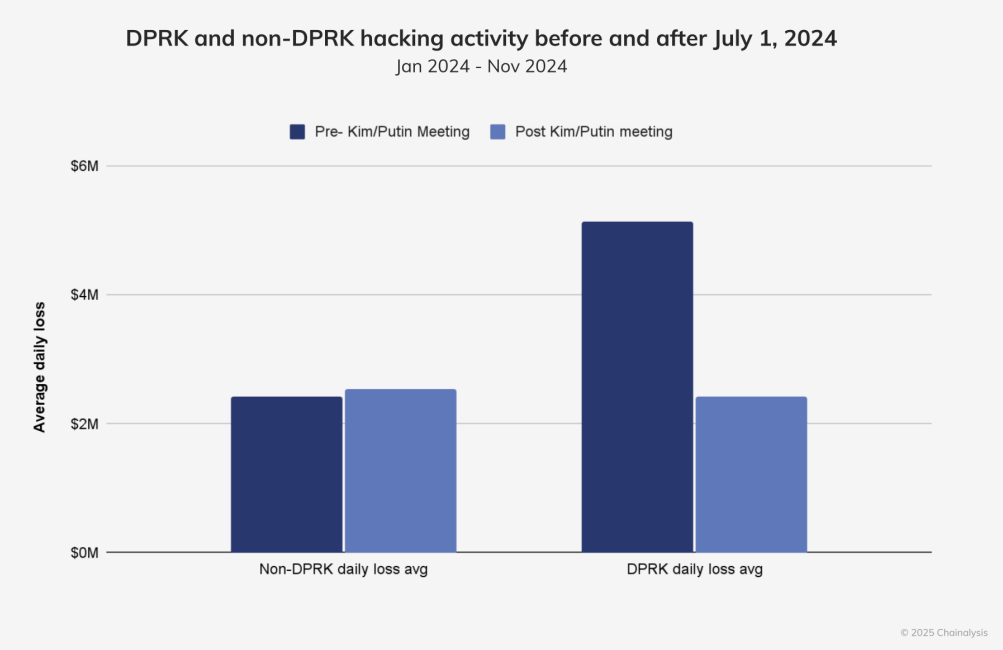

Blockchain analiz firması Chainaliz'e göre, Kuzey Koreli siber aktörlerle bağlantılı yasa dışı faaliyetler, yılın başlarında saldırılarda yaşanan artışa rağmen 1 Temmuz 2024'ten sonra keskin bir düşüş gösterdi.

Bybit saldırısından önceki belirgin yavaşlama, devlet destekli bilgisayar korsanlığı grubunun “yeni hedefler seçmek için yeniden organize olduğunu” gösteriyor. Bu değerlendirme Chainalytics siber suç araştırma lideri Eric Jardine tarafından yapıldı.

Cointelegraph'a şunları söyledi: “Gördüğümüz yavaşlama, yeni hedeflerin seçilmesi, altyapının denetlenmesi için yeniden gruplaşmadan kaynaklanabilir veya jeopolitik olaylarla bağlantılı olabilir.”

Lazarus Grubunun çalınan Bybit fonlarının %100'ünü merkezi olmayan zincirler arası protokol THORChain aracılığıyla aklaması 10 gün sürdü.